Plataforma Zscaler: un nuevo enfoque para el acceso y la seguridad de las aplicaciones.

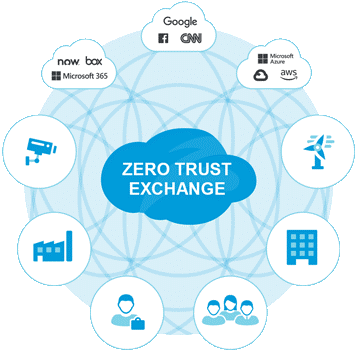

La misión de Zscaler es hacer de la nube un lugar seguro para hacer negocios y agradable para los usuarios, ayudando a pasar de la seguridad de red tradicional a una arquitectura Zero Trust, donde cualquier cosa puede conectarse con cualquier cosa, usuarios con aplicaciones, aplicaciones con aplicaciones, integración con ubicaciones de aplicaciones. tanto como destino como recursos, ya sea un centro de distribución, un proveedor de la nube o aplicaciones SaaS.

Es el precursor en la arquitectura Zero Trust nativa de la nube, procesa más de 150 mil millones de solicitudes por día a través de nuestra nube y previene más de 7 mil millones de incidentes de seguridad por día, para poner eso en perspectiva, Google procesa alrededor de ocho mil millones de búsquedas en un día determinado, Zscaler procesa aproximadamente 15 veces las solicitudes de Google por día.

Arquitectura de confianza cero (Zero Trust)

Zero Trust no se trata solo de usuarios para aplicaciones, se extiende a cualquier conectividad, conectando a la parte correcta con la parte correcta, independientemente de su ubicación o tipo, por ejemplo:

Los dispositivos IoT en sus fábricas y oficinas necesitan conectarse con información de telemetría y enviarla a un lake de datos en la nube;

Las aplicaciones en la nube pueden necesitar comunicarse entre sí a través de las nubes;

Todas las conexiones pasan por nuestro intercambio que actúa como un centro digital.

La diferencia de confianza cero (Zero Trust)

Hay tres principios fundamentales que diferencian una verdadera arquitectura de confianza cero de un enfoque heredado:

Principio 1: Acceso cero a la red

No requiere acceso a la red, por lo que solo puede conectarse a una aplicación específica, lo que elimina la posibilidad de movimiento lateral.

Es como la diferencia entre dejar que un invitado deambule por la sede sin escolta versus acompañar a un invitado a la sala de reuniones y luego retíralo cuando la reunión haya terminado.

Principio 2: Superficie de ataque cero

Todo lo que se resuelva en la Internet abierta puede ser descubierto, explotado y DDOS, lo que significa que los firewalls, las VPN y los portales web visibles en Internet son una superficie de ataque que representa un gran riesgo para la seguridad. Con Zero Trust Exchange, sus aplicaciones están ocultas detrás de Zscaler para que no puedan ser vistas, descubiertas o atacadas.

Si pueden encontrar sus aplicaciones, no pueden atacarlo.

Principio 3: Paso Cero

Zero Trust Exchange no pasa a través de una conexión de paso, los firewalls heredados deben pasar sin la capacidad de mantenerlo para que se emitan veredictos después de que se transfieren los datos.

Utiliza una arquitectura de proxy, que le permite almacenar datos, inspeccionarlos y luego emitir un veredicto antes de permitir que pasen.

Esto es fundamental para que Zero Trust garantice que todas las conexiones o la protección contra amenazas y pérdida de datos estén permitidas según el contexto.

Estos tres inquilinos fundamentales son críticos para Zero Trust. Los proveedores heredados hablan de tener confianza cero, pero fallan en estas tres áreas.

Quieres saber más, ponte en contacto con nosotros.

Entre en contactoConpañeros

Creadora de la plataforma Zero Trust, con la mayor nuven de seguridad del planeta para convertir los negócios y la navagación y los cambios uma experiencia mas simples, com um aceso rápido y seguro a los recursos de la nuven siendo el motor de la transformación digital. Zscaler ayuda a TI a salir de la infraestrutura de la rede para la nuven, com seguridad, usandos los princípios de confiaza zero.

Cloud Security Platform da Datadog (Security Posture Management, Cloud Workload Security e Cloud SIEM) Detecta las amenazas en tiempo real y auditorias de configuraciones continuas en todo su ambiente de producción, para que usted pueda traer velocidad y escala para su organización. A Cloud Security Platform es contruida sobre la plataforma de observabilidad de Datadog, que divide silos entre los equipos de seguridad y Devops y los alínea a los objetivos organizacionales compartidos.